ms

Pfad Kopieren

Strg + Shift + C

Pfad mit umschließenden Anführungszeichen in die Zwischenablage kopieren.

Glitch: MS Excel

Was für eine billige Schlagzeile. Wissenschaftler, Genetiker, also durchaus studierte Leute, schaffen es nicht ihre Zellen als Text zu formatieren und stören sich an der Automatik in Excel… Konkret gehts darum, dass z.B. MAR1 und SEP1 als Datum interpretiert werden in einem englischsprachigen Excel.

Echt jetzt, dass ich Mal daher komme und MS Excel verteidigen muss.

Microsoft Excel verfälschte 30 Prozent der wissenschaftlichen Studien

FileExtension

Windows versteckt von Haus aus die Komplexität einer Dateinamenserweiterung vor dem User. Ist ja auch viel einfacher, wenn für verschiedene Dateitypen das gleiche Icon benutzt wird.

Beheben geht entweder über die Einstellungen im Explorer oder schneller über die Registry

Windows Registry Editor Version 5.00 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced] "HideFileExt"=dword:00000000

Windows 10 und die Pfeiltasten

Mit Windows + Pfeiltaste lassen sich Programme auf den Bildschirmseiten oder in den Ecken anheften (snap).

Was mich schon länger nervt ist, dass dann am verbliebenen Platz eine Übersicht angezeigt wird mit laufenden Programmen. Meist habe ich da schon etwa den Zielexplorer liegen und muss die Anzeige dann mit ESC abbrechen.

Das lässt sich deaktivieren unter

Windows+X / System / Multitasking

„When I snap a window, show what I can snap next to it“

Windows 10 Einstellungen

Windows 10 benutzbarer machen mit ein paar Handgriffen:

PUAProtection (Potentially Unwanted Applications)

Virenscanner

Die Annahme etwa, dass zu einem sicheren Windows-System die Installation eines Virenscanners oder gar einer Internet-Security-Suite gehört, ist zumindest im Fall von Windows 10 überholt: Microsoft hat den mitgelieferten Virenschutz Windows Defender im Laufe der Zeit erheblich verbessert.

Das Boardmittel kann inzwischen locker mit nachinstallierbaren Schädlichngsbekämpfern mithalten – ohne mit Abogebühren oder Werbeeinblendungen zu nerven. Auch unter Andorid können Sie sich die Installation einer Virenscan-App sparen

c’t 2018, Heft 20, S.71, Sicherheits-Checklisten | Praxis

certutil ping

certutil -config Contoso8321.example.com\ContosoCA01 -ping

Connecting to Contoso8321.example.com\ContosoCA01 ... Server "ContosoCA01 " ICertRequest2 interface is alive CertUtil: -ping command completed successfully.

Connecting to Contoso8321.example.com\ContosoCA01 ... Server could not be reached: The RPC server is unavailable. 0x800706ba (WIN32: 1722) CertUtil: -ping command FAILED: 0x800706ba (WIN32: 1722) CertUtil: The RPC server is unavailable.

certutil -config - -ping # Auswahl der Verfügbaren CAs

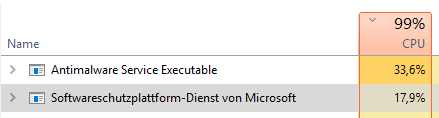

Antimalware Service Executeable

Hab ich mich eigentlich schon ausgiebig bei Microsoft für diese sinnlosen Service Prozesse bedankt? Auch eine Möglichkeit, neue Hardware zu verkaufen, wenn man auf den Systemen der Leute Prozesse so etwa die Hälfte der CPU Leistung wegnimmt.

Auch nett: Man darf das nicht deaktivieren, sonst wird Windows 10 gleich runter gefahren.

Gültige CRLs in ADCS

Microsoft ADCS speichert alle aktuell gültigen CRLs in der CA eigenen Datenbank.

Dieses Verhalten lässt sich auch ändern, wenn man alte CRLs für Audit-Zwecke braucht.

Anzeigen lassen kann man sich die CRLs mit

certutil -view crl